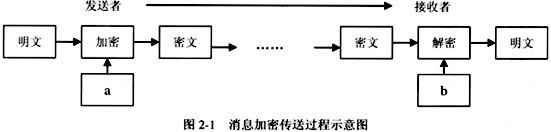

图2-1所示为发送者利用非对称加密算法向接收者传送消息的过程,图中a和b处分别是(4)。A.发送者的私钥,发送者的公钥B.发送者的公钥,接收者的私钥C.发送者的私钥,接收者的公钥D.接收者的私钥,接收者的公钥

图2-1所示为发送者利用非对称加密算法向接收者传送消息的过程,图中a和b处分别是(4)。

A.发送者的私钥,发送者的公钥

B.发送者的公钥,接收者的私钥

C.发送者的私钥,接收者的公钥

D.接收者的私钥,接收者的公钥

相关考题:

图5-1示意了发送者利用非对称加密算法向接收者传送消息的过程,图中a和b处分别是(7)。A.接收者的公钥,接收者的私钥B.发送者的公钥,接收者的私钥C.发送者的私钥,接收者的公钥D.接收者的私钥,接收者的公钥

下图是利用公钥加密系统对数据进行加密的概念图,a和b处应分别是(44)。A.接收者的公钥,接收者的私钥B.接收者的私钥,接收者的公钥C.发送者的公钥,接收者的私钥D.发送者的私钥,发送者的公钥

图2-1所示为发送者利用非对称加密算法向接收者传送消息的过程,图中a和b处分别是(4)。A.发送者的私钥,发送者的公钥B.发送者的公钥,接收者的私钥C.发送者的私钥,接收者的公钥D.接收者的私钥,接收者的公钥

图7-2示意了发送者利用非对称加密算法向接收者传送消息的过程,图中a和b处分别是(9)。A.发送者的私钥,发送者的公钥B.发送者的公钥,接收者的私钥C.发送者的私钥,接收者的公钥D.接收者的私钥,接收者的公钥

如图5-1所示为发送者利用非对称加密算法向接收者传送消息的过程,图中a和b处分别是(15)。A.接收者的公钥,接收者的私钥B.发送者的公钥,接收者的私钥C.发送者的私钥,接收者的公钥D.接收者的私钥,接收者的公钥

数字签名是非对称密钥算法的典型应用,主要用来证明发送者的身份,其加密、解密思路是?() A.使用同一个密钥进行加密、解密B.使用接收者的公钥加密、使用接收者的私钥解密C.使用发送者的公钥加密、使用发送者的私钥解密D.使用发送者的私钥加密、使用发送者的公钥解密

公钥加密有两个不同的模型:加密模型和认证模型。在加密模型中,发送者加密用的密钥和接收者解密用的密钥分别是(1);在认证模型中,发送者加密用的密钥和接收者解密用的密钥分别是(2)。空白(2)处应选择()A、接收者的公钥,接收者的私钥B、接收者的私钥,接收者的公钥C、发送者的公钥,发送者的私钥D、发送者的私钥,发送者的公钥

公钥加密有两个不同的模型:加密模型和认证模型。在加密模型中,发送者加密用的密钥和接收者解密用的密钥分别是(1);在认证模型中,发送者加密用的密钥和接收者解密用的密钥分别是(2)。空白(1)处应选择()A、接收者的公钥,接收者的私钥B、接收者的私钥,接收者的公钥C、发送者的公钥,接收者的私钥D、发送者的私钥,接收者的公钥

单选题公钥加密有两个不同的模型:加密模型和认证模型。在加密模型中,发送者加密用的密钥和接收者解密用的密钥分别是(1);在认证模型中,发送者加密用的密钥和接收者解密用的密钥分别是(2)。空白(1)处应选择()A接收者的公钥,接收者的私钥B接收者的私钥,接收者的公钥C发送者的公钥,接收者的私钥D发送者的私钥,接收者的公钥

单选题公钥加密有两个不同的模型:加密模型和认证模型。在加密模型中,发送者加密用的密钥和接收者解密用的密钥分别是(1);在认证模型中,发送者加密用的密钥和接收者解密用的密钥分别是(2)。空白(2)处应选择()A接收者的公钥,接收者的私钥B接收者的私钥,接收者的公钥C发送者的公钥,发送者的私钥D发送者的私钥,发送者的公钥

单选题在公钥体系中,签名时使用()A发送者公钥B发送者私钥C接收者公钥D接收者私钥