阅读下列说明和图,回答问题1至问题4【说明】某大型企业的数据中心为了集中管理、控制用户对数据的访问并支持大量的连接需求,欲构建数据管理中间件,其主要功能如下: (1)数据管理员可通过中间件进行用户管理、操作管理和权限管理。用户管理维护用户信息,用户信息(用户名、密码)存储在用户表中;操作管理维护数据实体的标准操作及其所属的后端数据库信息,标准操作和后端数据库信息存放在操作表中;权限管理维护权限表,该表存储用户可执行的操作信息。 (2)中间件验证前端应用提供的用户信息。若验证不通过,返回非法用户信息;若验证通过,中间件将等待前端应用提交操作请求。 (3)前端应用提交操作请求后,中间件先对请求进行格式检查。如果格式不正确,返回格式错误信息;如果格式正确,则进行权限验证(验证用户是否有权执行请求的操作),若用户无权执行该操作,则返回权限不足信息,否则进行连接管理。 (4)连接管理连接相应的后台数据库并提交操作。连接管理先检查是否存在空闲的数据库连接,如果不存在,新建连接;如果存在,则重用连接。 (5)后端数据库执行操作并将结果传给中间件,中间件对收到的操作结果进行处理后,将其返回给前端应用。现采用结构化方法对系统进行分析与设计,获得如图1-1所示的顶层数据流图和图1-2所示的0层数据流图。【问题 1】使用说明中的词语,给出图1-1中的实体E1~E3的名称。【问题 2】使用说明中的词语,给出图1-2中的数据存储D1~D3的名称。【问题3】给出图1-2中加工P的名称及其输入、输出流。

阅读下列说明和图,回答问题1至问题4

【说明】

某大型企业的数据中心为了集中管理、控制用户对数据的访问并支持大量的连接需求,欲构建数据管理中间件,其主要功能如下:

(1)数据管理员可通过中间件进行用户管理、操作管理和权限管理。用户管理维护用户信息,用户信息(用户名、密码)存储在用户表中;操作管理维护数据实体的标准操作及其所属的后端数据库信息,标准操作和后端数据库信息存放在操作表中;权限管理维护权限表,该表存储用户可执行的操作信息。

(2)中间件验证前端应用提供的用户信息。若验证不通过,返回非法用户信息;若验证通过,中间件将等待前端应用提交操作请求。

(3)前端应用提交操作请求后,中间件先对请求进行格式检查。如果格式不正确,返回格式错误信息;如果格式正确,则进行权限验证(验证用户是否有权执行请求的操作),

若用户无权执行该操作,则返回权限不足信息,否则进行连接管理。

(4)连接管理连接相应的后台数据库并提交操作。连接管理先检查是否存在空闲的数据库连接,如果不存在,新建连接;如果存在,则重用连接。

(5)后端数据库执行操作并将结果传给中间件,中间件对收到的操作结果进行处理后,将其返回给前端应用。

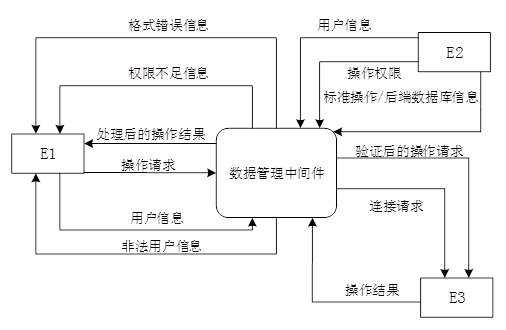

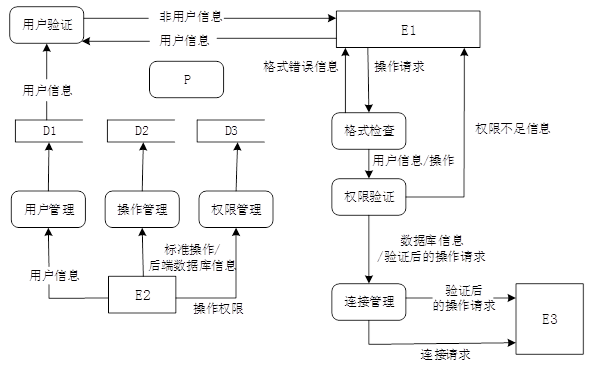

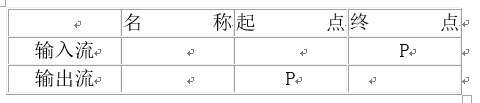

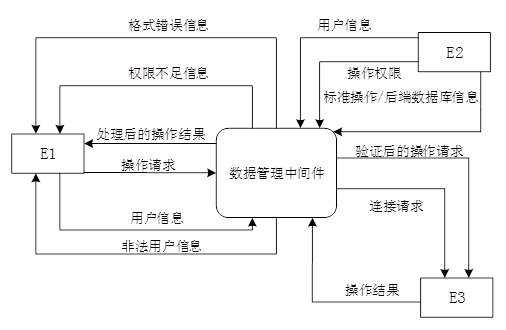

现采用结构化方法对系统进行分析与设计,获得如图1-1所示的顶层数据流图和图1-2所示的0层数据流图。

【问题 1】

使用说明中的词语,给出图1-1中的实体E1~E3的名称。

【问题 2】

使用说明中的词语,给出图1-2中的数据存储D1~D3的名称。

【问题3】

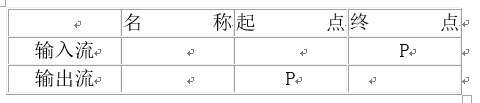

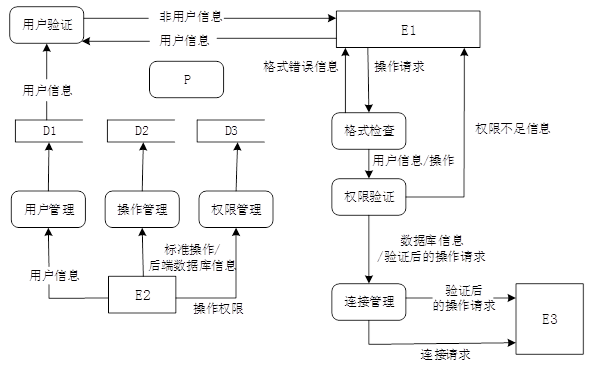

给出图1-2中加工P的名称及其输入、输出流。

【说明】

某大型企业的数据中心为了集中管理、控制用户对数据的访问并支持大量的连接需求,欲构建数据管理中间件,其主要功能如下:

(1)数据管理员可通过中间件进行用户管理、操作管理和权限管理。用户管理维护用户信息,用户信息(用户名、密码)存储在用户表中;操作管理维护数据实体的标准操作及其所属的后端数据库信息,标准操作和后端数据库信息存放在操作表中;权限管理维护权限表,该表存储用户可执行的操作信息。

(2)中间件验证前端应用提供的用户信息。若验证不通过,返回非法用户信息;若验证通过,中间件将等待前端应用提交操作请求。

(3)前端应用提交操作请求后,中间件先对请求进行格式检查。如果格式不正确,返回格式错误信息;如果格式正确,则进行权限验证(验证用户是否有权执行请求的操作),

若用户无权执行该操作,则返回权限不足信息,否则进行连接管理。

(4)连接管理连接相应的后台数据库并提交操作。连接管理先检查是否存在空闲的数据库连接,如果不存在,新建连接;如果存在,则重用连接。

(5)后端数据库执行操作并将结果传给中间件,中间件对收到的操作结果进行处理后,将其返回给前端应用。

现采用结构化方法对系统进行分析与设计,获得如图1-1所示的顶层数据流图和图1-2所示的0层数据流图。

【问题 1】

使用说明中的词语,给出图1-1中的实体E1~E3的名称。

【问题 2】

使用说明中的词语,给出图1-2中的数据存储D1~D3的名称。

【问题3】

给出图1-2中加工P的名称及其输入、输出流。

参考解析

解析:?本题考查数据流图(DFD)的应用,是比较传统的题目,要求考生细心分析题目中所描述的内容。

DFD是一种便于用户理解、分析系统数据流程的图形工具。是系统逻辑模型的重要组成部分。

【问题1】???

????本问题考查顶层DFD。顶层DFD一般用来确定系统边界,将待开发系统看作一个加工,因此图中只有唯一的一个加工和一些外部实体,以及这两者之间的输入输出数据流。题目要求根据描述确定图中的外部实体。分析题目中的描述,并结合已经在顶层数据流图中给出的数据流进行分析。题目中有信息描述:数据管理员可通过中间件进行用户管理、操作管理和权限管理;前端应用提交操作请求;连接管理连接相应的后台数据库并提交操作。由此可知该中间件系统有数据管理员、前端应用和后端数据库三个外部实体。从图1-1中数据流和实体的对应关系可知,E1为前端应用,E2为数据管理员,E3为后端数据库。

【问题2】

????本问题考查0层DFD中数据存储的确定。说明中描述:用户信息(用户名、密码)存储在用户表中;标准操作和后端数据库信息存放在操作表中;权限管理维护信息存放在权限表中。因此数据存储为用户表、操作表以及权限表。再根据图1-2可知D1的输入数据流从用户管理来,D2的输入数据流从操作管理来,D3的输入数据流从权限管理来,所以D1为用户表,D2为操作表,D3为权限表。

【问题3】

????本问题考查0层DFD中缺失的加工和数据流。比较图1-1和图1-2,可知顶层DFD中的操作结果和处理后的操作结果没有在0层DFD中体现。再根据描述“后端数据库执行操作并将结果传给中间件,中间件对收到的操作结果进行处理后,将其返回给前端应用”可知,需要有操作结果处理,因此P为操作结果处理,其输入流为从后端数据库E3来的操作结果,输出结果为处理后的操作结果,并返回给前端应用E1。

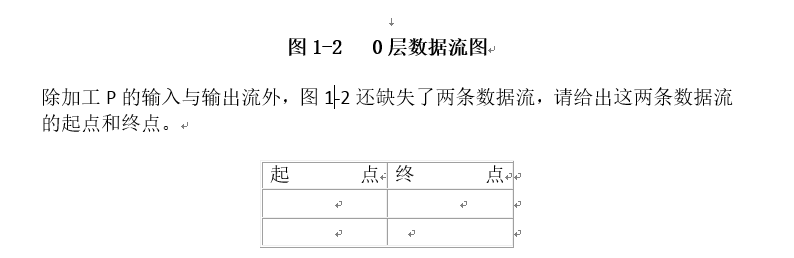

????考查完P及其输入输出流之后,对图1-2的内部数据流进行考查,以找出缺失的另外2条数据流。从图中可以看出D2和D3只有输入流没有输出流,这是常见DFD设计时的错误,所以首先考查D2和D3的输出流。描述中有“权限验证是验证用户是否有权执行请求的操作,若用户有权执行该操作,进行连接管理;连接管理连接相应的后台数据库并提交操作;权限表存储用户可执行的操作信息”。因此,权限验证有从权限表D3来的输入数据流。而要连接后端数据库,需要数据库信息,从权限验证的输出流中包含有数据库信息可知,权限验证需要获取到数据库信息,所以还需从操作表D2来的输入流。

【问题4】

????本问题考查在绘制数据流图中加工绘制时的注意事项。绘制加工时可能出现的错误有:加工的输入、输出时可能出现只有输入而无输出、只有输出而无输入、输入的数据流无法通过加工产生输出流以及输入的数据流与输出的数据流名称相同等错误。

参考答案:

【问题1】

E1:前端应用????E2:数据管理员???E3:后端数据库

【问题2】

D1:用户表??D2:操作表???D3:权限表

【问题3】

P的名称:操作结果处理?名??称起??点终??点输入流操作结果E3P输出流处理后的操作结果PE1?缺少的数据流:起??点终??点D2权限验证D3权限验证【问题4】

在绘制数据流图时,可能出现的输入、输出错误

只有输入而无输出?或者?黑洞????

只有输出而无输入?或者?奇迹????

输入的数据流无法通过加工产生输出流?或者?灰洞???

输入的数据流与输出的数据流名称相同???

DFD是一种便于用户理解、分析系统数据流程的图形工具。是系统逻辑模型的重要组成部分。

【问题1】???

????本问题考查顶层DFD。顶层DFD一般用来确定系统边界,将待开发系统看作一个加工,因此图中只有唯一的一个加工和一些外部实体,以及这两者之间的输入输出数据流。题目要求根据描述确定图中的外部实体。分析题目中的描述,并结合已经在顶层数据流图中给出的数据流进行分析。题目中有信息描述:数据管理员可通过中间件进行用户管理、操作管理和权限管理;前端应用提交操作请求;连接管理连接相应的后台数据库并提交操作。由此可知该中间件系统有数据管理员、前端应用和后端数据库三个外部实体。从图1-1中数据流和实体的对应关系可知,E1为前端应用,E2为数据管理员,E3为后端数据库。

【问题2】

????本问题考查0层DFD中数据存储的确定。说明中描述:用户信息(用户名、密码)存储在用户表中;标准操作和后端数据库信息存放在操作表中;权限管理维护信息存放在权限表中。因此数据存储为用户表、操作表以及权限表。再根据图1-2可知D1的输入数据流从用户管理来,D2的输入数据流从操作管理来,D3的输入数据流从权限管理来,所以D1为用户表,D2为操作表,D3为权限表。

【问题3】

????本问题考查0层DFD中缺失的加工和数据流。比较图1-1和图1-2,可知顶层DFD中的操作结果和处理后的操作结果没有在0层DFD中体现。再根据描述“后端数据库执行操作并将结果传给中间件,中间件对收到的操作结果进行处理后,将其返回给前端应用”可知,需要有操作结果处理,因此P为操作结果处理,其输入流为从后端数据库E3来的操作结果,输出结果为处理后的操作结果,并返回给前端应用E1。

????考查完P及其输入输出流之后,对图1-2的内部数据流进行考查,以找出缺失的另外2条数据流。从图中可以看出D2和D3只有输入流没有输出流,这是常见DFD设计时的错误,所以首先考查D2和D3的输出流。描述中有“权限验证是验证用户是否有权执行请求的操作,若用户有权执行该操作,进行连接管理;连接管理连接相应的后台数据库并提交操作;权限表存储用户可执行的操作信息”。因此,权限验证有从权限表D3来的输入数据流。而要连接后端数据库,需要数据库信息,从权限验证的输出流中包含有数据库信息可知,权限验证需要获取到数据库信息,所以还需从操作表D2来的输入流。

【问题4】

????本问题考查在绘制数据流图中加工绘制时的注意事项。绘制加工时可能出现的错误有:加工的输入、输出时可能出现只有输入而无输出、只有输出而无输入、输入的数据流无法通过加工产生输出流以及输入的数据流与输出的数据流名称相同等错误。

参考答案:

【问题1】

E1:前端应用????E2:数据管理员???E3:后端数据库

【问题2】

D1:用户表??D2:操作表???D3:权限表

【问题3】

P的名称:操作结果处理?名??称起??点终??点输入流操作结果E3P输出流处理后的操作结果PE1?缺少的数据流:起??点终??点D2权限验证D3权限验证【问题4】

在绘制数据流图时,可能出现的输入、输出错误

只有输入而无输出?或者?黑洞????

只有输出而无输入?或者?奇迹????

输入的数据流无法通过加工产生输出流?或者?灰洞???

输入的数据流与输出的数据流名称相同???

相关考题:

阅读下列说明,回答问题1至问题4,将解答填入对应栏内。【说明】提高操作系统的安全性是保障计算机和网络安全的重要内容之一,回答与Windows Server 2008安全管理相关的问题。刚刚安装完成的Windows Server 2008存在安全漏洞,应该如何解决?

阅读下列说明,回答问题1至问题2,将解答填入对应栏内。【说明】利用Windows Server 2008架设邮件服务器,回答相应问题。邮件服务器通常提供POP3和SMTP两种服务,它们各有什么作用?

阅读下列说明,回答问题1至问题4。[说明]在多媒体制作领域,音频是不可或缺的部分,通过一些音频处理软件可以完成声音的录制、编辑以及音频的优化等操作。请说明混响效果(Reverb)在数字声音合成中的主要作用。

阅读以下说明,回答问题1至问题4。【说明】图5-1是VLAN配置的结构示意图。请阅读下列Switch A的配置信息,并在(1)~(5)处解释该语句的作用。Switch>enable(进入特权模式)Switchconfig terminal(进入配置模式)Switch(config)hostname SwitchA(1)SwitchA(config)endSwitchASwitchA vlan database(2)SwitchA(vlan)vtP server(3)SwitchA(vlan)vtp domain vtpserver(4)SwitchA(vlan)vtp pruning(5)SwitchA(vlan)exit(退出VLAN配置模式)

阅读以下说明和流程图,回答问题1~2,将解答填入对应的解答栏内。[说明]下面的流程图描述了计算自然数1到N(N≥1)之和的过程。[流程图][问题1] 将流程图中的(1)~(3)处补充完整。[问题2] 为使流程图能计算并输出1*3+2*4+…+N*(N+2)的值,A框内应填写(4);为使流程图能计算并输出不大于N的全体奇数之和,B框内应填写(5)。

先阅读以下说明,然后回答问题1至问题3。[说明]Sniffer是一个著名的监视工具,可以利用Sniffer的强大功能和特征,解决网络问题,图14-1是通过 Sniffer解码的ARP请求和应苔报文的结构。从图14-1可以看出,发送站硬件地址与IP地址长度分别是多少字节?

阅读下列说明,回答问题1至问题4,将解答填入答题纸的对应栏内。[说明]下面是用小王用Dreamweaver MX编写的一个网页,如图12-2所示。从这个图片上,我们可以看出小王使用了Dreamweaver MX的哪些功能?

阅读下列说明,回答问题1至问题3,将解答填入对应栏内。【说明】在Windows的网络配置中,对网络协议进行IP地址配置,出现图5-1所示的对话框。什么场合下,可选择自动获取IP?什么场合下,选择人工配置IP?

阅读下面说明,回答问题1至问题3。【说明】甲公司是一家外贸公司,乙公司是一家国外公司,他们通过EDI系统实施贸易活动。请根据以上的描述回答下列问题。贸易活动中,相应的格式单证需经过一系列转换,图6-6是格式单证转换示意图,请填写(1)~(3)处相应转换软件的名称。

阅读以下说明,回答问题1至问题6。说明ADSL是接入Internet的一种宽带技术。图2-1为一台带网卡的PC机采用ADSL接入Internet的网络结构图。将图2-1中(1)和(2)空缺名称填写在应的位置。

阅读下列说明,回答问题1至问题4,将解答填入对应栏内。【说明】希赛IT教育研发中心要建立一个22台微机组成的局域网,请你从目前所掌握的技术,回答如下问题。从目前所流行的成熟技术角度,宜采用哪种技术组建该网络?还有什么其他技术可以考虑。

阅读下列说明,回答问题1至问题3,将解答填入答题纸的对应栏内。【说明】逻辑覆盖法是设计白盒测试用例的主要方法之一,通过对程序逻辑结构的遍历实现程序的覆盖。针对以下由C语言编写的程序,按要求回答问题。【问题1] (6分)请给出满足100%DC(判定覆盖)所需的逻辑条件。【问题2] (10分)请画出上述程序的控制流图,并计算其控制流图的环路复杂度V(G)。【问题3](4分)请给出问题2中控制流图的线性无关路径。

阅读以下说明,回答问题1至问题4。[说明]某企业网拓扑结构如图1-1所示。企业根据网络需求购置了如下设备,其基本参数如表1-1所示。根据网络需求、拓扑图和设备参数类型,图1-1中设备1应选择类型为 (1) 的设备,设备2应选择类型为 (2) 的设备。(1)

阅读下列说明,回答问题1 至问题3,将解答填入答题纸的对应栏内。【说明】某城市双创平台成立后,拟建设中小企业服务管理信息系统,主要工作计划如下。【问题1】(4分)结合案例,请问活动A和活动C的历时分别是多少。【问题2】(8分)请补充完整该管理信息系统的双代号网络图。【问题3】(4分)请给出关键路径和项目总工期

阅读以下说明,回答问题1至问题2,将解答填入答题纸对应的解答栏内。【说明】某公司为推广洗涤新产品,需要进行用户体检调查。图4-1为调查表填写页面,表4-1所示为利用Microsoft Access创建的数据库,它将记录被调查用户的姓名、性别、年龄、了解产品方式和评价等信息。

阅读以下说明,回答问题1至问题2,将解答填入答题纸对应的解答栏内。【说明】某留言系统采用ASP+Access开发,其后台管理登录页面如图4-1所示。【问题1】(9分)以下是该后台管理登录页面login.asp的部分代码,请仔细阅读该段代码,根据图4-1 将(1)~(9)的空缺代码补齐。【问题2】(6分)1.在登录页面 login.asp 中通过导入了bbb.asp的代码,以下是bbb.asp的部分代码,请仔细阅读该段代码,将空缺代码补齐。

阅读以下说明,回答问题1至问题4,将解答填入答题纸对应的解答栏内。【说明】某企业网络拓扑如图1-1所示,A~E是网络设备的编号。