某网络结构如图所示,请回答以下有关问题。(1)设置I应选用哪种网络设置?(2)若对整个网络实施保护,防火墙应加在图中位置l一位置3的哪个位置上?(3)如果采用了入侵检测设置对进出网络的流量进行检测,并且探测器是在交换机l上通过端口镜像方式获得流量。下面是通过相关命令显示的镜像设置信息。请问探测器应该连接在交换机l的哪个端口上?除了流量镜像方式外,还可以采用什么方式来部署入侵检测探测器?(4)使用IP地址202.113.10.128/25划分4个相同大小的子网,每个子网中能够容纳3台主机,请写出子网掩码、各子网网络地址及可用的II)地址段。

某网络结构如图所示,请回答以下有关问题。

(1)设置I应选用哪种网络设置?

(2)若对整个网络实施保护,防火墙应加在图中位置l一位置3的哪个位置上?

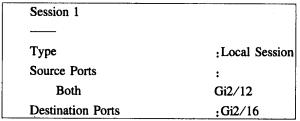

(3)如果采用了入侵检测设置对进出网络的流量进行检测,并且探测器是在交换机l上通过端口镜像方式获得流量。下面是通过相关命令显示的镜像设置信息。

请问探测器应该连接在交换机l的哪个端口上?除了流量镜像方式外,还可以采用什么方式来部署入侵检测探测器?

(4)使用IP地址202.113.10.128/25划分4个相同大小的子网,每个子网中能够容纳3台主机,请写出子网掩码、各子网网络地址及可用的II)地址段。

相关考题:

在一个全部使用局域网交换机组成的网络中,如果不使用任何设置,整个网络中的计算机IP地址必须满足下列哪个条件?() A.全部一致B.全部属于同一个子网C.分成多个地址不相同的子网D.每个端口使用一个子网地址,各端口互不相同

某网络结构如图 5 所示,请回答以下有关问题。( 1 ) 设备 Ⅰ 应选用哪种网络设备?( 2 分)( 2 ) 若对整个网络实施保护,防火墙应加在图中位置 1 ~ 位置 3 的哪个位置上?( 2 分)( 3 ) 如果采用了入侵检测设备对进出网络的流量进行检测 , 并且探测器是在交换机 1 上通过端口镜像方式获得流量。下面是通过相关命令显示的镜像设置信息。请问探测器应该连接在交换机 1 的哪个端口上?( 2 分)除了流量镜像方式外,还可以采用什么方式来部署入侵检测探测器?( 4 分 )( 4 )使用 IP 地址 202.113.10.128/25 划分 4 个相同大小的子网,每个子网中能够容纳 30 台主机,请写出子网掩码、各子网网络地址及可用的 IP 地址段。( 10 分 )

某网络结构如图所示,请回答以下相关问题。(1) 使用 192.168.1.192/26 划分 3 个子网,其中第一个子网能够容纳 25 台主机,另外两个子网分别能够容纳 10 台主机 , 请写出子网掩码 , 各子网网络地址及可用的 IP 地址段 )( 注 : 请按子网序号顺序分配网络地址 )(2) 如果该网络使用上述地址 , 边界路由器上应该具有什么功能 ? 如果为了保证外网能够访问到该网络内的服务器,那么应在边界路由器对网络中服务器的地址进行什么样的处理 ?(3) 采用一种设备能够对该网络提供如下的保护措施:数据包进入网络时将被惊醒过滤检测,并确定此包是否包含有威胁网络安全的特征 。 如果检测到一个恶意的数据包时 , 系统不但发出警报 , 还将采取响应措施 ( 如丢弃含有攻击性的数据包或阻断连接 ) 阻断攻击 , 请写出这种设备的名词 。 这种设备应该布署在图中的位置 1 ~位置 3 的哪个位置上 ?(4) 如果该网络采用 Windows 2003 域用户管理功能来实现网络资源的访问控制,那么域用户信息存在域控制器的哪个部分 ?A)0 、 4 、 3B)0 、 4 、 4C)0 、 5 、 3D)0 、 5 、 4

某网络结构如图3-5所示,请回答以下有关问题。使用IP地址192.168.1.192/26划分3个子网。其中,第一个子网能够容纳25台主机,另外两个子网分别能够容纳10台主机。请写出子网掩码、各子网网络地址及可用的IP地址段(注:请按子网序号顺序分配网络地址)。

请根据图示网络结构回答问题。1.填写路由器RG中相关的路由表项①至⑥。2.如果在不改变路由表项的前提下,请写出在路由器RF上最多可再连接的路由器数量。3.如果图中防火墙FW为CiscoPIX525,并且部分内网需要访问外网,需要使用的两个配置命令依次是__________和__________。4.如果将172.16.17.128/25划分3个子网,其中第一个子网能容纳50台主机,另外两个子网均能容纳20台主机,要求网络地址从小到大依次分配给3个子网,第2个子网的掩码是__________,可用的IP地址段是__________。

请根据图3所示网络结构回答下列问题。(1)填写路由器RG的路由表项①至⑥。(2) 路由器RC为Cisco路由器,并且有以下配置:access-list 130 deny udp any any eq 1434access-list 130 permit ip any any如果使用访问控制列表130来禁止对152.19.57.0/24的UDP1434端口的访问,请写出路由器RC的E1接口的配置命令。(3)如果将152.19.58.128/26划分3个子网,其中前两个子网分别能容纳16台主机,第三个子网能容纳20台主机。请依次写出各子网的子网掩码及可用的IP地址????。(注:请按子网XX分配网络地址)。

某网络结构如图5所示,请回答以下有关问题。(1)设备1应选用哪种网络设备?(2)若对整个网络实施保护,防火墙应加在图中位置1~位置3的哪个位置上?(3)如果采用了入侵检测设备对进出网络的流量进行检测,并且探测器是在交换机1上通过端口镜像方式获得流量。下面是通过相关命令显示的镜像设置的信息。请问探测器应该连接在交换机1的哪个端口上?除了流量镜像方式外,还可以采用什么方式来部署入侵检测探测器?(4)使用IP地址 202.113.10.128/25划分4个相同大小的子网,每个子网中能够容纳30

某网络结构如图2-7所示,图中网络设备均为Cisco设备,请回答以下有关问题。使用IP地址59.67.148.64/26划分3个子网。其中,第1个子网能容纳13台主机,第2个子网能容纳12台主机,第3个子网容纳30台主机。请写出子网掩码、各子网网络地址及可用的IP地址段(注:请按子网序号顺序分配网络地址)。

请根据下图所示网络结构回答下列问题。1.填写路由器RG的路由表项(每空2分,共12分)。2.如果在不改变路由表项的前提下,在路由器RE和RF最多总共可再接入的路由器数量是__________(2分)。3.如果想将图中网络通过防火墙CiscoPIX525接入Intemet,并且部分内网需要访问外网,需要使用的两个配置命令依次是__________和__________(2分)。4.如果将10.10.33.128/25划分3个子网,其中第一个子网能容纳62台主机,另外两个子网分别能容纳16台主机,第1个子网掩码是__________,第3个子网掩码是__________,第1个子网的第1个可用IP地址是__________,第2个子网的最后一个可用IP地址是__________(4分)。(注:请按子网顺序号分配网络地址)

根据下图所示网络结构回答下列问题。1.填写路由器RG的路由表项①至⑥。(每空2分,共12分)2.如果需要监听路由器RF和RG之间的所有流量,可以在该链路中串入一种设备,请写出这种设备的名称。(2分)3.若在Windows主机192。168.64.215上探测数据包传输路径:从本机到主机192.168.66.195,应使用的命令是__________,数据包经过的第2个路由器为__________。(2分)4.如果将l92.168.66.128/25划分为3个子网,其中子网1能容纳50台主机,子网2和子网3分别能容纳20台主机,要求网络地址从小到大依次分配给3个子网,前两个子网的掩码分别为__________和__________,可用的IP地址段为__________和__________。(4分)(注:IP地址段的起始地址和结束地址间必须用减号“一”连接,中间不能有空格)

请根据图示网络结构回答问题。1.填写路由器RG中相关的路由表项①至⑥。(每空2分,共l2分)2.如果在不改变路由表项的前提下,请写出在路由器RF上最多可再连接的路由器数量。(2分)3.如果图中防火墙FW为CiscoPIX525,并且部分内网需要访问外网,需要使用的两个配置命令依次是__________和__________。(2分)4.如果将172.16.17.128/25划分3个子网,其中第一个子网能容纳50台主机,另外两个子网均能容纳20台主机,要求网络地址从小到大依次分配给3个子网,第2个子网的掩码是__________,可用的IP地址段是__________。(4分)(注:IP地址段的起始地址和结束地址间必须用减号“-”连接,中间不能有空格)

应用题(共20分)请根据下图所示网络结构回答问题。1.填写路由器RG的路由表项①至⑥。(每空2分,共12分)2.如果服务器组的地址是202.13.157.10-202.13.157.50并且需要使用ACL过滤所有访问服务器群的特定端口数据包,那么ACL应部署在路由器__________的__________端口。(2分)3.如果将202.13.151.192/26划分3个子网,其中前两个子网分别能容纳12台主机,第三个子网能容纳30台主机,请写出子网掩码及可用的IP地址段。(6分)(注:请按子网顺序号分配网络地址,IP地址段的起始地址和结束地址间必须用减号“一”连接,中间不能有空格)。

请根据下图所示网络结构回答问题。1.填写路由器RG的路由表项(每空2分,共l0分)。2.如果该网络内服务器群的IP地址为58.45.57.11-58.45.57.25,并且采用一种设备能够对服务器提供如下保护措施:发送到服务器群的数据包将被进行过滤检测,如果检测到恶意数据包时,系统发出警报并阻断攻击。这种设备的名称是__________(2分)。这种设备应该部署在图中的__________(1分)路由器的__________(1分)接口。3.如果将58.45.59.128/25划分3个子网,其中第一个子网能容纳48台主机,另外两个子网分别能容纳29台主机,请写出子网掩码及可用的IP地址段(6分)。(注:请按子网顺序号分配网络地址)。这3个子网的掩码分别为__________、__________和__________。可用的IP地址段分别为__________、__________和__________。(注:IP地址段的起始地址和结束地址间必须用减号“一”连接,中间不能有空格)

在某台核心层交换机配置模式下执行命令show monitor session 1,得到如图6-9所示的镜像配置信息。以下描述中,错误的是(28)。A.端口GI/0/6的数据包流量被镜像到端口GI/0/22B.入侵检测系统的探测器应连接在交换机的GI/0/22端口上C.端口GI/0/22的数据包流量被镜像到端口GI/0/6D.配置被镜像端口的命令是monitorsession2sourceinterfaceGI/0/6

关于网络入侵检测系统的探测器部署,下列方法中对原有网络性能影响最大的是A.串入到链路中SXB 关于网络入侵检测系统的探测器部署,下列方法中对原有网络性能影响最大的是A.串入到链路中B.连接到串入的集线器C.连接到交换设备的镜像端口D.通过分路器

应用题必须用蓝、黑色钢笔或者圆珠笔写在答题纸的相应位置上,否则无效。某网络结构如图5所示,请回答以下有关问题。(1)设备1应选用哪种网络设备? (2分)(2)若对整个网络实施保护,防火墙应加在图中位置1~位置3的哪个位置上? (2分)(3)如果采用了入侵检测设备对进出网络的流量进行检测,并且探测器是在交换机1上通过端口镜像方式获得流量。下面是通过相关命令显示的镜像设置的信息。请问探测器应该连接在交换机1的哪个端口上?(2分)除了流量镜像方式外,还可以采用什么方式来部署入侵检测探测器?(4分)(1)使用IP地址202.113.10.128/25划分4个相同大小的子网,每个子网中能够容纳30台主机,请写出子网掩码、各个子网网络地址及可用的IP地址段。(10分)

某网络结构如图3所示,请回答以下有关问题。使用192.168.1.192/26划分3个子网,其中第一个子网能容纳25台主机,另外两个子网分别能容纳10台主机,请写出子网掩码、各子网网络地址及可用的IP地址段(9分)。(注:请按子网序号顺序分配网络地址)(2)如果该网络使用上述地址,边界路由器上应该具有什么功能? (2分)如果为了保证外网能够访问到该网络内的服务器,那么应在边界路由器对网络中服务器的地址进行什么样的处理?(2分)(3)采用一种设备能够对该网络提供如下的保护措施:数据包进入网络时将被进行过滤检测,并确定此包是否包含有威胁网络安全的特征。如果检测到一个恶意的数据包时,系统不但发出警报,还将采取响应措施(如丢弃含有攻击性的数据包或阻断连接)阻断攻击。请写出这种设备的名称。(2分)这种设备应该部署在图中的位置1~位置3的哪个位置上?(2分)(4)如果该网络采用Windows 2003域用户管理功能来实现网络资源的访问控制,那么域用户信息存在区域控制器的哪个部分?(3分)

在一个全部使用局域网交换机组成的网络中,如果不使用任何设置,整个网络中的计算机IP地址必须满足下列哪个条件?()A、全部一致B、全部属于同一个子网C、分成多个地址不相同的子网D、每个端口使用一个子网地址,各端口互不相同

下列关于入侵检测系统探测器获取网络流量的方法中,错误的是()。A、利用交换设备的镜像功能B、在网络链路中串接一台分路器C、在网络链路中串接一台集线器D、在网络链路中串接一台交换机