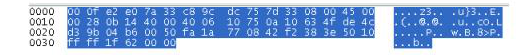

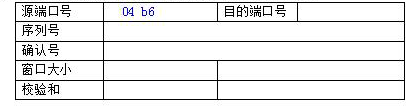

WIRESHARK截获某数据包如下:请根据上图填充如下表格中对应项的内容,没有的项可不填:

WIRESHARK截获某数据包如下:

请根据上图填充如下表格中对应项的内容,没有的项可不填:

相关考题:

以下对几种网络管理工具/命令的描述中,错误的是(50)。 A.常见的网络数据监听工具有SnifferPr0、Iris、TCPdump、Wireshark等 B.常用的漏洞扫描工具有ISS、MBSA、WSUS、X-Scanner等 C.tracert可以发现数据包到达目标主机所经过的路由器和到达时间 D.sniffer软件能够使网络接口处于杂收模式,从而可截获网络上传输的分组

安装Wireshark软件和相应的WinpCap软件,启动Wireshark并设置相应的选项,捕获一段记录。启动Ethereal并设置相应的选项,进行一次简单的WEB访问,观察捕获到的数据包,过滤出IP数据包,分析每个IP分组的细节,查看IP数据包的结构与含义,观察IP协议的功能。

使用抓包工具截获网络数据包,违反的是网络安全的保密性目标。